|

Republication d’article

Source de l’article: DoublePulsar: Mise en pratique d’un exploit sous Windows 2003 à partir de Debian |

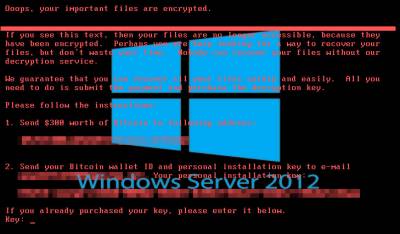

Dans la continuité de mes “blog post” à propos de la faille “MS17-010” et du virus “WannaCry”, je vais montrer comment prendre le contrôle de serveurs Windows 2003 avec “DoublePulsar” et ceci, à partir de Debian bien sur !

La mise en place jusqu'à l’exécution de l'exploit est un peu longue et un peu complexe… mais j'ai fait de mon mieux pour ne rien oublier.

Déjà, il faudrait parler de “DoublePulsar” et “EternalRomance”, car l'exploit ne fonctionnera qu'avec l'utilisation des 2 là:

- “

DoublePulsar” est le “malware”/“backdoor” qui va être injecté. - “

EternalRomance” est l'exploit qui va injecter “DoublePulsar”.

Mais à la fin, on va encore devoir envoyer un “shellcode” sous forme de DLL à la “backdoor” “DoublePulsar” pour établir la communication avec une console sous “metasploit”.

Oui, je sais: ça pique déjà.

Par ailleurs, la plupart des démonstrations montrent qu'il faut 3 PC:

- La victime sous

Windows 2003 - Un poste sous

Windows 7qui va utiliser un outil nommé “fuzzbunch” … - Un poste qui va recevoir le contrôle, en console, de la victime.

Rares sont les solutions qui parlent aussi d'utiliser “Wine” a la place de Windows 7…

Et c'est ça que je vais vous montrer, car on va remplacer Windows 7 par Wine…

Et là, plus besoin de 3 postes: La victime et notre Debian suffiront. 😉

Mes sources principales: